Saat ini dalam membangun dan mengelola sebuah website sudah semakin mudah, tidak seperti dulu dimana kita harus membuat sistem sendiri dengan ratusan bahkan ribuan baris kodingan.

Dengan bantuan CMS (Content Management System) kita dapat dengan mudah mengelola website yang kita buat tanpa harus membuat sistem dari awal.

Pengertian CMS

CMS (Content Management System) atau dalam bahasa Indonesia disebut dengan sistem manajemen konten adalah perangkat lunak yang digunakan untuk menambahkan atau memanipulasi (mengubah) isi dari suatu situs web.

Dengan CMS, seorang pengguna bisa lebih mudah dalam mengelola konten situs tanpa harus dibebani dengan pengetahuan teknis yang umum dimiliki seorang programmer. Yang penting pengguna bisa mengakses situsnya dengan mudah mengingat umumnya CMS digunakan untuk aplikasi web.

Elemen Penting CMS

Terdapat 2 macam elemen dalam CMS dengan fungsinya masing – masing, yakni :

- 1. CMA (Content Management Application).

- 2. CDA (Content Delivery Application).

Dalam Content Management Aplications anda diberikan fasilitas untuk mengolah atau manajemen konten. Sedangkan untuk Content Delivery Application anda dapat memperbaharui suatu situs web dengan menggunakan atau informasi – informasi yang sebelumnya telah digunakan pemiliknya.

Keunggulan CMS

- 1. Pengelolaan Konten yang Mudah.

- 2. Ekstension dan Plugin.

- 3. Seo Friendly.

- 4. Fleksibel dan Efisien.

- 5. Hak Akses Pengguna.

- 6. Konten dan Desain yang Terpisah.

Macam-macam CMS

- 1. Drupal.

- 2. Moodle.

- 3. Joomla.

- 4. V-Buletin.

- 5. Openchart.

- 6. Prestashop.

- 7. Magento.

- 8. Wordpress.

Pengertian Wordpress

Wordpress, siapa yang tak kenal dengan layanan blog dan platform CMS yang satu ini? Kemampuannya untuk dimodifikasi dan disesuaikan dengan kebutuhan pengguna membuat Wordpress menjadi salah satu CMS yang sangat digandrungi saat ini.

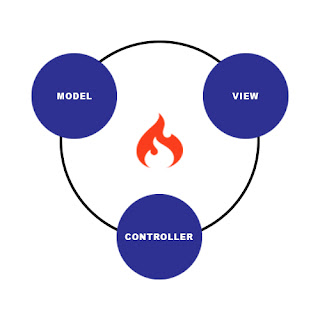

WordPress adalah salah satu aplikasi dengan berbasis open source (terbuka) yang sangat terkenal untuk kalangan blogger maupun programmer yang digunakan sebagai mesin pembuat blog. WordPress dibangun menggunakan bahasa pemrograman PHP dan database MySQL. Keduanya termasuk software open source.

Selain sebagai untuk blog, WordPress juga sering digunakan dalam sebuah CMS (Content Management System) karena memiliki kemampuan dalam untuk mengubah isi sumber dan dapat menyesesuaikan dengan keinginan dan kebutuhan user.

Mengapa harus Wordpress ?

Menurut situs http://w3techs.com, dan https://wappalyzer.com, hingga bulan November 2014, dari sekian banyak website yang menggunakan CMS, lebih dari 60%-nya menggunakan wordpress. Market share lengkapnya bisa anda lihat dari grafik dibawah ini:

Sekian pembahasan tentang Pengertian CMS (Content Management System) dan Macam-macam CMS (Wordpress).

Terima kasih

Enjoy your day!